Voici notre liste des meilleurs outils Kali Linux qui vous permet d’économiser la sécurité des serveurs Web et de vous aider à effectuer des piratages et des tests de stylet.

Si vous lisez la critique de Kali Linux, vous savez pourquoi elle est considérée comme l’une des meilleures distributions Linux pour le piratage et les tests de stylet et à juste titre. Il est livré avec de nombreux outils pour vous faciliter le test, le piratage et tout autre élément lié à la criminalistique numérique.

C’est l’une des distributions Linux les plus recommandées pour les pirates éthiques. Même si vous n’êtes pas un pirate informatique mais un webmaster, vous pouvez toujours utiliser certains des outils pour exécuter facilement une analyse de votre serveur Web ou de votre page Web.

Dans les deux cas, quel que soit votre objectif, nous allons jeter un coup d’œil à certains des meilleurs outils Kali Linux que vous utilisez.

Notez que tous les outils mentionnés ici ne sont pas open source.

Principaux outils Kali Linux pour le piratage et les tests de pénétration

Il existe plusieurs types d’outils préinstallés. Si vous ne trouvez pas d’outil installé, téléchargez le simplement et configurez le. C’est facile.

1. Nmap

Nmap ou «Network Mapper» est l’un des outils les plus populaires sur Kali Linux pour la collecte d’informations. En d’autres termes, pour obtenir des informations sur l’hôte, son adresse IP, la détection du système d’exploitation et des détails de sécurité réseau similaires (comme le nombre de ports ouverts et ce qu’ils sont).

Il offre également des fonctionnalités pour l’évasion et l’usurpation de pare-feu.

2. Lynis

Lynis est un outil puissant pour l’audit de sécurité, les tests de conformité et le renforcement du système. Bien sûr, vous pouvez également l’utiliser pour la détection des vulnérabilités et les tests de pénétration.

Il analysera le système en fonction des composants détectés. Par exemple, s’il détecte Apache, il exécutera des tests liés à Apache pour obtenir des informations ponctuelles.

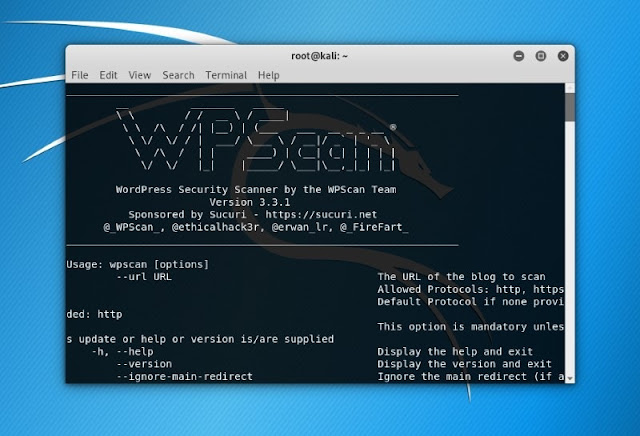

3. WPScan

WordPress est l’un des meilleurs CMS open source et ce serait le meilleur outil d’audit de sécurité WordPress gratuit. C’est gratuit mais pas open source.

Si vous voulez savoir si un blog WordPress est vulnérable d’une manière ou d’une autre, WPScan votre ami.

De plus, il vous donne également des détails sur les plugins actifs. Bien sûr, un blog bien sécurisé peut ne pas vous donner beaucoup de détails, mais c’est toujours le meilleur outil pour les analyses de sécurité WordPress pour trouver des vulnérabilités potentielles.

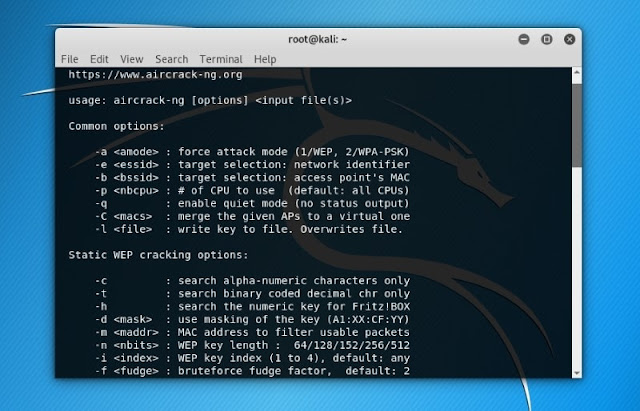

4. Aircrack-ng

Aircrack-ng est un ensemble d’outils permettant d’économiser la sécurité du réseau WiFi. Il ne se limite pas seulement à surveiller et à obtenir des informations, mais il inclut également la possibilité de compromettre un réseau (WEP, WPA 1 et WPA 2).

Si vous avez oublié le mot de passe de votre propre réseau WiFi, vous pouvez essayer d’utiliser pour récupérer l’accès. Il comprend également une variété d’attaques sans fil avec vous pouvez cibler / surveiller un réseau WiFi pour améliorer sa sécurité.

5. Hydra

Si vous recherchez un outil intéressant pour déchiffrer les paires login / mot de passe, Hydra sera l’un des meilleurs outils Kali Linux préinstallés.

Il n’est peut-être plus présenté – mais il est maintenant sur GitHub, vous pouvez donc contribuer à y travailler également.

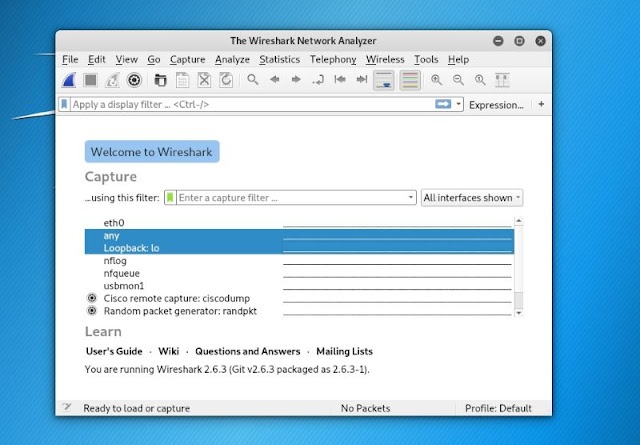

6. Wireshark

Wireshark est l’analyseur de réseau le plus populaire intégré à Kali Linux. Il peut également être classé comme l’un des meilleurs outils Kali Linux pour le reniflage de réseau.

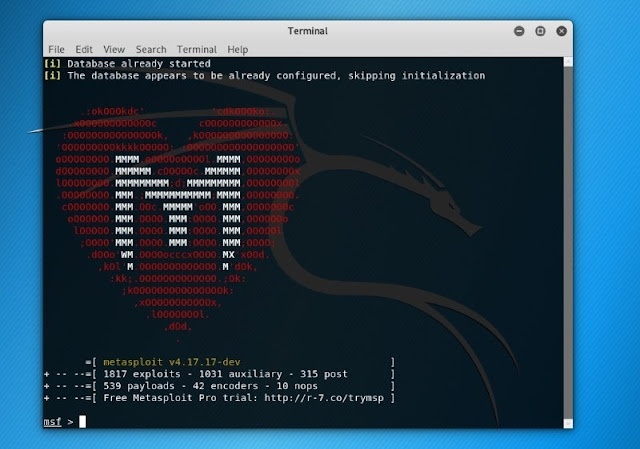

7. Metasploit Framework

Metsploit Framework est le framework de test de pénétration le plus utilisé. Il propose deux éditions – une (open source) et la seconde est la version pro. Avec cet outil, vous pouvez vérifier les vulnérabilités, tester les exploits connus et effectuer une évaluation complète de la sécurité.

Bien sûr, la version gratuite n’aura pas toutes les fonctionnalités, donc si vous aimez les choses sérieuses, vous voyez comparer les éditions ici.

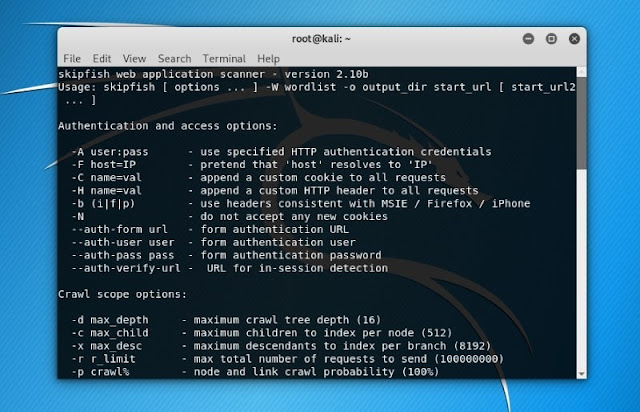

8. Skipfish

Similaire à WPScan, mais pas uniquement axé sur WordPress. Skipfish est un scanner d’applications Web qui vous donne des informations sur presque tous les types d’applications Web. C’est rapide et facile à utiliser. De plus, sa méthode d’analyse récursive le rend encore meilleur.

Pour les évaluations professionnelles de la sécurité des applications Web, le rapport généré par Skipfish vous sera utile.

9. Maltego

Maltego est un outil d’exploration de données impressionnant pour analyser les informations en ligne et relier les points (le cas échéant). Selon les informations, il crée un graphique dirigé pour aider à analyser le lien entre ces éléments de données.

Notez que ce n’est pas un outil open source.

Il est préinstallé, cependant, vous devez vous inscrire afin de sélectionner l’édition que vous souhaitez utiliser. Si vous souhaitez un usage personnel, l’édition communautaire suffit (il vous suffit de créer un compte) mais si vous souhaitez utiliser à des fins commerciales, vous avez besoin de l’abonnement à la version classique ou XL.

10. Nessus

Si vous avez un ordinateur connecté à un réseau, Nessus peut vous aider à trouver des vulnérabilités dont un attaquant potentiel pourrait tirer parti. Bien entendu, si vous êtes administrateur de plusieurs ordinateurs connectés à un réseau, vous pouvez utiliser et sécuriser ces ordinateurs.

Cependant, ce n’est plus un outil gratuit, vous pouvez l’essayer gratuitement pendant 7 jours sur son site officiel.

11. Burp Suite Scanner

Burp Suite Scanner est un fantastique outil d’analyse de la sécurité Web. Contrairement à d’autres scanners de sécurité d’applications Web, Burp propose une interface graphique et de nombreux outils avancés.

Cependant, l’édition communautaire limite les fonctionnalités à certains outils manuels essentiels. Pour les professionnels, vous devez envisager une mise à niveau. Semblable à l’outil précédent, ce n’est pas non plus open source.

J’ai utilisé la version gratuite, mais si vous voulez plus de détails à ce sujet, vous consultez les fonctionnalités disponibles sur leur site officiel.

12. BeEF

BeEF (Browser Exploitation Framework) est un autre outil impressionnant. Il a été conçu pour permettre aux testeurs de pénétration d’écrire la sécurité d’un navigateur Web.

C’est l’un des meilleurs outils Kali Linux car de nombreux utilisateurs veulent connaître et résoudre les problèmes client avec parlent de sécurité Web.

13. Apktool

Apktool est en effet l’un des outils populaires trouvés sur Kali Linux pour le reverse engineering d’applications Android. Bien sûr, vous en faites bon usage – à des fins éducatives.

Avec cet outil, vous pouvez expérimenter vous-même certaines choses et informer également le développeur d’origine de votre idée. Pour quoi pensez-vous que vous l’utiliserez?

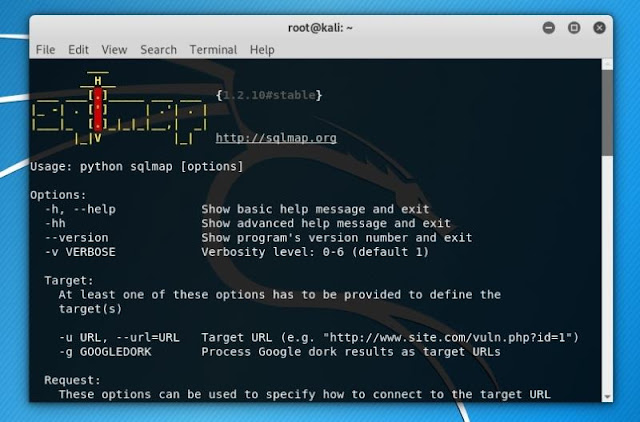

14. sqlmap

Si vous recherchez un outil de test de pénétration open source, sqlmap est l’un des meilleurs. Il automatise le processus d’exploitation des failles d’injection SQL et vous aide à prendre en charge les serveurs de base de données.

15. John the Ripper

John the Ripper est un outil de piratage de mot de passe populaire disponible sur Kali Linux. C’est également gratuit et open source. Mais, si vous n’êtes pas intéressé par la version améliorée par la communauté, vous pouvez choisir la version pro pour un usage commercial.

16. Renifler

Vous voulez une analyse du trafic en temps réel et une capacité d’enregistrement de paquets? Snort est là pour vous. Même s’il s’agit d’un système de prévention des intrusions open source, il a beaucoup à offrir.

Le site officiel mentionne la procédure pour l’installateur si vous ne l’avez pas déjà.

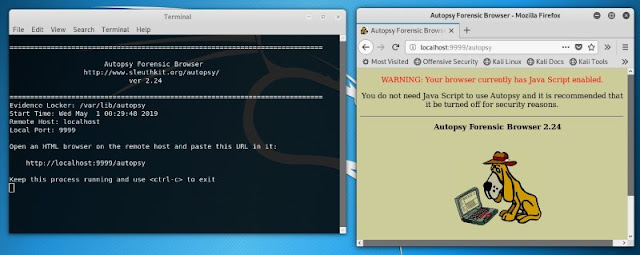

17. Autopsy Forensic Browser

L’autopsie est un outil médico-légal numérique pour enquêter sur ce qui s’est passé sur votre ordinateur. Eh bien, vous pouvez également utiliser pour récupérer des images de la carte SD. Il est également utilisé par les responsables de l’application des lois. Vous pouvez lire la documentation pour découvrir ce que vous pouvez en faire.

Vous pouvez également consulter leur page GitHub.

18. King Phisher

Les attaques de phishing sont très courantes de nos jours. De plus, l’ outil King Phisher permet de tester et de promouvoir la sensibilisation des utilisateurs en simulant des attaques de phishing dans le monde réel. Pour des raisons évidentes, vous aurez besoin d’une autorisation pour le simuler sur le contenu d’un serveur d’une organisation.

19. Nikto

Nikto est un puissant scanner de serveur Web – ce qui en fait l’un des meilleurs outils Kali Linux disponibles. Il vérifie les fichiers / programmes potentiellement dangereux, les versions obsolètes du serveur et bien d’autres choses.

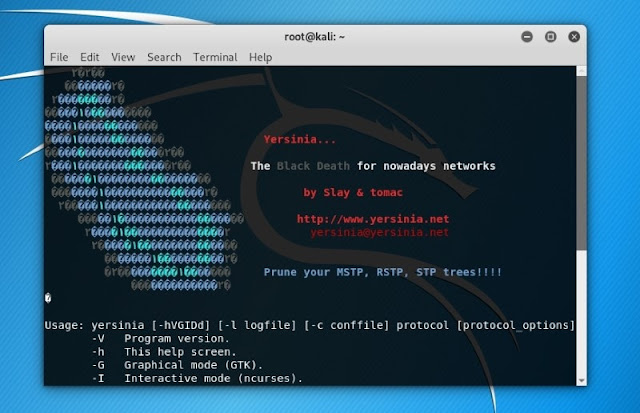

20. Yersinia

Yersinia est un framework intéressant pour effectuer des attaques de couche 2 (la couche 2 fait référence à la couche liaison de données du modèle OSI) sur un réseau. Bien sûr, si vous voulez qu’un réseau soit sécurisé, vous devez prendre en compte les sept canapés. Cependant, cet outil se concentre sur la couche 2 et une variété de protocoles réseau qui réunissent STP, CDP, DTP, etc.

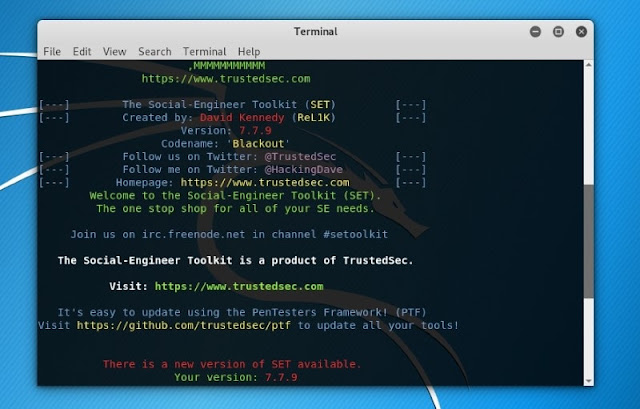

21. Social Engineering Toolkit (SET)

Si vous aimez les tests d’intrusion assez sérieux, cela devrait être l’un des meilleurs outils que vous consultez. L’ingénierie sociale est un gros problème et avec l’outil SET, vous pouvez vous protéger contre de telles attaques.

Emballer

Nous avons peut-être manqué l’un de vos outils Kali Linux préférés. Avons-nous? Laisse nous savoir.

Si vous voulez un tutoriel de piratage quotidien et que vous voulez apprendre le piratage éthique, rejoignez notre chaîne de télégramme et nous partageons également des cours udemy gratuits, alors n’oubliez pas de vous inscrire.